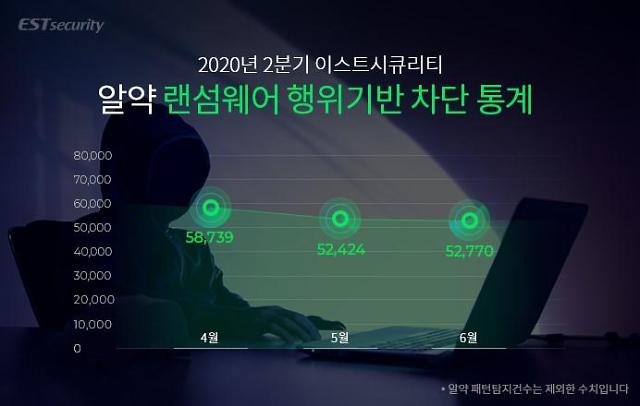

이스트시큐리티가 자사의 백신 프로그램 ‘알약’을 통해 2020년 2분기 총 16만3933건의 랜섬웨어 공격을 차단했다고 6일 밝혔다.

통계에 따르면 2020년 2분기 알약을 통해 차단된 랜섬웨어 공격은 총 16만3933건으로, 이를 일간 기준으로 환산하면 일평균 약 1822건의 랜섬웨어 공격이 차단된 셈이다.

통계에 따르면 2020년 2분기 알약을 통해 차단된 랜섬웨어 공격은 총 16만3933건으로, 이를 일간 기준으로 환산하면 일평균 약 1822건의 랜섬웨어 공격이 차단된 셈이다.

[사진=이스트시큐리티 제공]

이번 통계는 개인 사용자를 대상으로 무료 제공하는 공개용 알약의 '랜섬웨어 행위기반 사전 차단 기능'을 통해 차단된 공격만을 집계한 결과로 패턴 기반 공격까지 포함하면 전체 공격은 더욱 많을 것으로 추정된다.

다만, 이스트시큐리티는 2018년 3분기부터 현재까지 약 2년에 걸쳐 랜섬웨어 총 공격수는 지속적인 감소 추세를 보이고 있다고 분석했다.

이스트시큐리티 대응센터(ESRC)는 2분기 주요 랜섬웨어 동향으로 △비너스락커’ 조직의 지속적인 ‘Nemty&Makop’ 공격 △코로나19’ 이슈 노린 공격 지속 △재택근무 확산에 따른 원격 연결 수요 증가 노린 RDP 취약점 악용 공격 활발 등을 꼽았다.

먼저 2분기에는 국내 다양한 사회적 이슈를 활용해 한글로 된 악성 이메일을 보내고, 사용자가 랜섬웨어 이메일 첨부파일을 열어보도록 유도하는 Nemty 랜섬웨어와 Makop 랜섬웨어가 맹위를 떨쳤다.

또한 코로나19 이슈를 노린 공격 역시 총 공격수는 지난 1분기와 비교해 감소 중이나 'Filecoder_CoronaRansom', 'Corona Virus ScreenLocker' 등 다양한 코로나 키워드를 활용한 랜섬웨어가 여전히 유포되고 있어 안심할 수는 없는 상황이다.

이 밖에도 주요 랜섬웨어 공격 중 하나인 소디노키비 'Sodinokibi'는 추적을 회피하기 위해, 랜섬머니 결제수단을 기존 비트코인에서 익명성이 강한 모네로(Monero)로 변경하고 꾸준히 공격 활동을 전개하고 있는 것이 확인되었다.

ESRC는 "2020년 2분기 유포된 랜섬웨어 중 비너스락커 조직이 Nemty, Makop 랜섬웨어 등을 활용해 활발히 활동 중인 정황이 수십 차례 포착된 바 있어 주의가 필요하다. 또한 ESRC에서 선정한 주요 동향 외 해외에서 기업, 의료 기관, 산업 시스템을 주로 노렸던 대규모의 랜섬웨어 캠페인의 경우 국내에서는 아직 피해사례가 확인되지 않았으나 미리 대비하는 자세가 필요하다"고 당부했다.

ESRC에서 밝힌 2분기에 새롭게 발견되었거나 주목할만한 랜섬웨어는 다음과 같다.

DragonCyber: Jigsaw 랜섬웨어의 변종으로 악성 이메일을 통해 유포되며, 파일 암호화 시 확장자 뒤에 .dc 확장자를 추가.

Sekhmet: 도용된 특정업체의 유효한 디지털서명을 포함하며, Windows Installer 패키지로 위장. 랜섬노트 상단에 WAKE UP SAMURAI! 라는 문자열을 보여줌.

Avaddon: 서비스형 랜섬웨어(RaaS) 형태로 제휴파트너에게 수익의 65%를 제공. Powershell, Windows bitsadmin, FTP를 이용한 외부 파일 다운로드 기능을 활용하여 감염시킴. 한국어 포함 8개 언어 지원하지만 현재까진 주로 캐나다에서 유포된 것으로 확인.

WastedLocker: 러시아 사이버 범죄 그룹인 Evil Corp가 기업 대상으로 타깃 공격을 수행시 활용하는 랜섬웨어. 웹사이트를 해킹해 가짜 SW 업데이트 경고창을 표시하는 악성코드를 삽입.

Snake: 특정 기업, 산업 시스템 환경에서 동작하는 랜섬웨어. 이미 유출된 기업의 정보를 타깃 공격에 활용. 파일 암호화 전에 암호화되지 않은 파일을 훔쳤다고 경고하며 랜섬머니를 요구.

WannaRen: 표면적으로는 WannaCry 랜섬웨어와 유사한 형태로 PC를 감염시키는 것으로 보이지만 실제로는 HiddenShadow 조직이 자주 사용하는 Powershell 다운로드를 사용하여 백도어 모듈을 드랍함.

Paymen45: 대다수가 Chrome 아이콘으로 위장하고 있으며 초기에 유포된 버전은 Makop 랜섬웨어와 거의 유사했으나, 추후 발견된 버전의 경우는 초기 버전과 완전히 다른 구조를 보여주며, 감염PC 정보를 C&C에 전달하는 기능이 업그레이드됨.

문종현 ESRC 센터장(이사)은 "코로나19 확산으로 재택근무가 정착됨에 따라, 원격 업무 처리를 위해 임직원 개인 PC 등을 활용해 외부에서 기업 내부망에 접속하는 사례가 증가하고 있다. 이에따라 이제는 내부 업무용 PC 뿐만 아니라 원격 업무용 개인 단말기에 대한 OS, SW 보안 업데이트 점검은 물론 RDP 취약점을 활용 악성 파일 유포를 대비한 임직원 보안 인식 강화 교육도 반드시 병행되어야 한다"고 말했다.

다만, 이스트시큐리티는 2018년 3분기부터 현재까지 약 2년에 걸쳐 랜섬웨어 총 공격수는 지속적인 감소 추세를 보이고 있다고 분석했다.

이스트시큐리티 대응센터(ESRC)는 2분기 주요 랜섬웨어 동향으로 △비너스락커’ 조직의 지속적인 ‘Nemty&Makop’ 공격 △코로나19’ 이슈 노린 공격 지속 △재택근무 확산에 따른 원격 연결 수요 증가 노린 RDP 취약점 악용 공격 활발 등을 꼽았다.

먼저 2분기에는 국내 다양한 사회적 이슈를 활용해 한글로 된 악성 이메일을 보내고, 사용자가 랜섬웨어 이메일 첨부파일을 열어보도록 유도하는 Nemty 랜섬웨어와 Makop 랜섬웨어가 맹위를 떨쳤다.

또한 코로나19 이슈를 노린 공격 역시 총 공격수는 지난 1분기와 비교해 감소 중이나 'Filecoder_CoronaRansom', 'Corona Virus ScreenLocker' 등 다양한 코로나 키워드를 활용한 랜섬웨어가 여전히 유포되고 있어 안심할 수는 없는 상황이다.

이 밖에도 주요 랜섬웨어 공격 중 하나인 소디노키비 'Sodinokibi'는 추적을 회피하기 위해, 랜섬머니 결제수단을 기존 비트코인에서 익명성이 강한 모네로(Monero)로 변경하고 꾸준히 공격 활동을 전개하고 있는 것이 확인되었다.

ESRC는 "2020년 2분기 유포된 랜섬웨어 중 비너스락커 조직이 Nemty, Makop 랜섬웨어 등을 활용해 활발히 활동 중인 정황이 수십 차례 포착된 바 있어 주의가 필요하다. 또한 ESRC에서 선정한 주요 동향 외 해외에서 기업, 의료 기관, 산업 시스템을 주로 노렸던 대규모의 랜섬웨어 캠페인의 경우 국내에서는 아직 피해사례가 확인되지 않았으나 미리 대비하는 자세가 필요하다"고 당부했다.

ESRC에서 밝힌 2분기에 새롭게 발견되었거나 주목할만한 랜섬웨어는 다음과 같다.

DragonCyber: Jigsaw 랜섬웨어의 변종으로 악성 이메일을 통해 유포되며, 파일 암호화 시 확장자 뒤에 .dc 확장자를 추가.

Sekhmet: 도용된 특정업체의 유효한 디지털서명을 포함하며, Windows Installer 패키지로 위장. 랜섬노트 상단에 WAKE UP SAMURAI! 라는 문자열을 보여줌.

Avaddon: 서비스형 랜섬웨어(RaaS) 형태로 제휴파트너에게 수익의 65%를 제공. Powershell, Windows bitsadmin, FTP를 이용한 외부 파일 다운로드 기능을 활용하여 감염시킴. 한국어 포함 8개 언어 지원하지만 현재까진 주로 캐나다에서 유포된 것으로 확인.

WastedLocker: 러시아 사이버 범죄 그룹인 Evil Corp가 기업 대상으로 타깃 공격을 수행시 활용하는 랜섬웨어. 웹사이트를 해킹해 가짜 SW 업데이트 경고창을 표시하는 악성코드를 삽입.

Snake: 특정 기업, 산업 시스템 환경에서 동작하는 랜섬웨어. 이미 유출된 기업의 정보를 타깃 공격에 활용. 파일 암호화 전에 암호화되지 않은 파일을 훔쳤다고 경고하며 랜섬머니를 요구.

WannaRen: 표면적으로는 WannaCry 랜섬웨어와 유사한 형태로 PC를 감염시키는 것으로 보이지만 실제로는 HiddenShadow 조직이 자주 사용하는 Powershell 다운로드를 사용하여 백도어 모듈을 드랍함.

Paymen45: 대다수가 Chrome 아이콘으로 위장하고 있으며 초기에 유포된 버전은 Makop 랜섬웨어와 거의 유사했으나, 추후 발견된 버전의 경우는 초기 버전과 완전히 다른 구조를 보여주며, 감염PC 정보를 C&C에 전달하는 기능이 업그레이드됨.

문종현 ESRC 센터장(이사)은 "코로나19 확산으로 재택근무가 정착됨에 따라, 원격 업무 처리를 위해 임직원 개인 PC 등을 활용해 외부에서 기업 내부망에 접속하는 사례가 증가하고 있다. 이에따라 이제는 내부 업무용 PC 뿐만 아니라 원격 업무용 개인 단말기에 대한 OS, SW 보안 업데이트 점검은 물론 RDP 취약점을 활용 악성 파일 유포를 대비한 임직원 보안 인식 강화 교육도 반드시 병행되어야 한다"고 말했다.